Żeby w ogóle móc rozpocząć temat nowej ustawy oraz tego co zamówiła polska policja, to musimy się cofnąć nieco w czasie, by nakreślić cały obraz sytuacji. Wszystko dlatego, że aktualna sytuacja ma swoje początki jeszcze w listopadzie 2022 roku.

Przetarg Komendy Głównej Policji

Właśnie wtedy Komenda Główna Policji (KGP) rozpisała przetarg na zakup oprogramowania UFED. Ten jest zaskakująco precyzyjny i cóż… niezgodny z Prawem zamówień publicznych, w którym jest jasno napisane, że nie można wskazywać konkretnego producenta sprzętu czy oprogramowania, a specyfikacja musi być opisana z pomocą przedziałów. W przeciwnym razie naruszony zostaje warunek o zachowaniu uczciwej konkurencji.

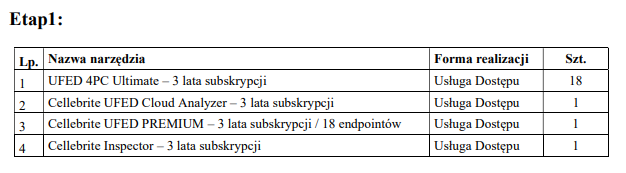

Tymczasem w przetargu rozpisanym przez KGP bezpośrednio wskazana jest firma Cellebrite oraz oferowane przez nich oprogramowanie. Mowa tu konkretniej o:

- UFED 4PC Ultimate – 3 lata subskrypcji – 18 szt.

- Cellebrite UFED Cloud Analyzer – 3 lata subskrypcji – 1 szt.

- Cellebrite UFED PREMIUM – 3 lata subskrypcji / 18 endpointów – 1 szt.

- Cellebrite Inspector – 3 lata subskrypcji – 1 szt.

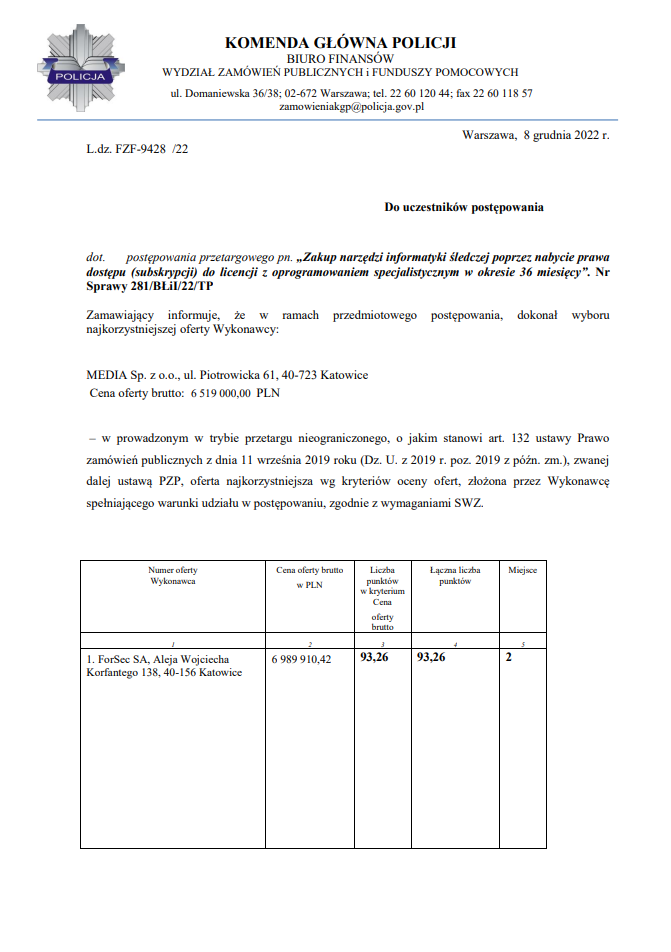

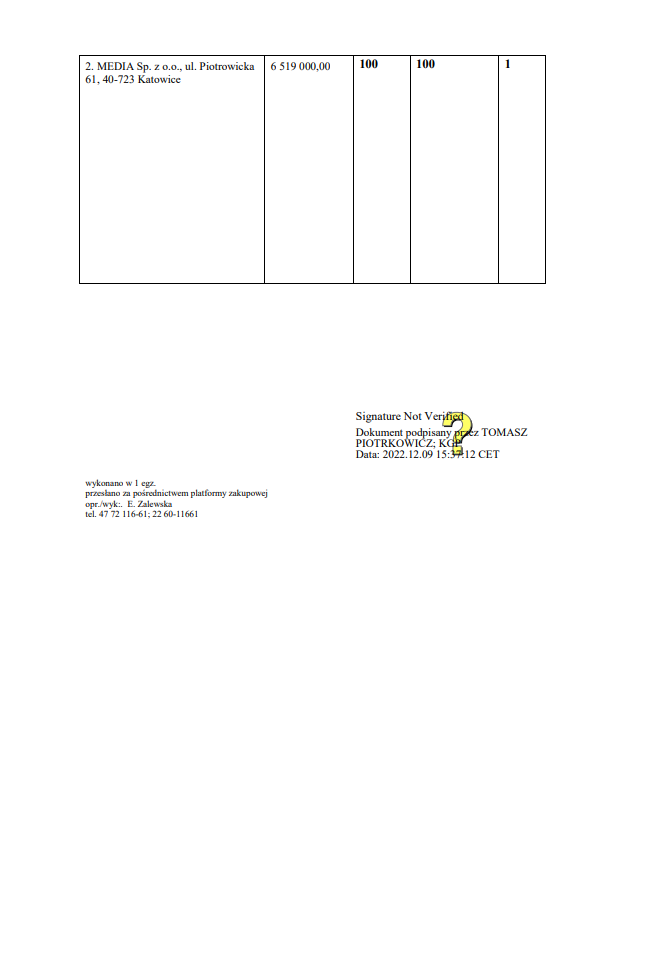

O tym czym w ogóle jest ów mityczne oprogramowanie UFED oraz sama firma Cellebrite zajmę się nieco niżej. Kwestia przetargu została zakończona już w połowie grudnia 2022 roku. Wygrała go firma Media Recovery z Katowic. Zaoferowali przy tym najniższą cenę (6 519 000 PLN) i otrzymali ocenę 100 pkt. na 100 możliwych. Warto wspomnieć, że firm, które wzięły udział w przetargu były zaledwie dwie… Ciekawe dlaczego?

Prawo komunikacji elektronicznej

Dokładnie dzień po rozstrzygnięciu przetargu KGP, czyli 9 grudnia, do sejmu wpłynął projekt ustawy – Prawo komunikacji elektronicznej, w skrócie PKE. Całość tego projektu możecie znaleźć bezpośrednio na stronie rządu pod postacią „Druku nr 2861”. Ustawa PKE miała w założeniach zastąpić aktualnie obowiązujące prawo telekomunikacyjne, które, no nie oszukujmy się, zdążyło się zestarzeć od momentu wprowadzenia w 2004 roku.

Oczywiście jak to w polskim ustawodawstwie bywa, ustawa jest napisana niezrozumiałym nawet dla prawników językiem z masą odwołań i adnotacji. To sprawia, że przeczytanie jej przez „szarego Kowalskiego” byłoby bardzo czasochłonne, bo zrozumienie tego bełkotu graniczy z cudem. Może o tym w tym wszystkim właśnie chodzi? Jednocześnie zakres ustawy jest szalenie szeroki, bo porusza ona tematy związane z radiofonią i telewizją, telekomunikacją, także tą internetową czy nawet komunikacją satelitarną.

Innymi słowy „super-ustawa” regulująca wiele rzeczy na raz, której większość Polaków nigdy nie przeczyta. Na szczęście jest jeszcze ta mniejszość, która pozostaje czujna i wyłapała zapisy, które mogą w znaczącym stopniu naruszać prywatność tej wyżej wspomnianej większości.

Trzy podejrzane artykuły

Cały projekt ustawy składa się z kilku rozdziałów i kilkuset artykułów. W tym przypadku najważniejsze są trzy artykuły, których zapisy są co najmniej niepożądane dla osób, które troszczą się o swoją prywatność.

Art. 43

Powrócił artykuł, który w ustawie z 2004 roku został uchylony. Co więcej jest on teraz zaktualizowany i brzmi następująco.

Przedsiębiorca komunikacji elektronicznej […] jest obowiązany do zapewnienia warunków technicznych i organizacyjnych dostępu i utrwalania, zwanych dalej „warunkami dostępu i utrwalania”, umożliwiających jednoczesne i wzajemnie niezależne:

Uzyskiwanie przez Policję, Biuro Nadzoru Wewnętrznego, Straż Graniczną, Służbę Ochrony Państwa, Agencję Bezpieczeństwa Wewnętrznego, Służbę Kontrwywiadu Wojskowego, Żandarmerię Wojskową, Centralne Biuro Antykorupcyjne i Krajową Administrację Skarbową, zwane dalej „uprawnionymi podmiotami”, w sposób określony w ust. 7, dostępu do informacji przesyłanych lub powstałych w ramach świadczonej publicznie dostępnej usługi komunikacji elektronicznej […]

Innymi słowy wszystkie wymienione wyżej służby mogą uzyskać dostęp do praktycznie wszystkich Waszych danych, które tylko możecie mieć na Waszym telefonie. Jednak o jakich danych w zasadzie tutaj mówimy i kto ma sprawować nad nimi pieczę?

Art. 47

Najpierw odpowiem na drugie pytanie. W dużym uproszczeniu jest to „przedsiębiorca komunikacji elektronicznej”. To enigmatyczne określenie rozbija się na dwa podpunkty, czyli:

- Dostawców usług telekomunikacyjnych aka. telekomy – to nikogo nie dziwi, co więcej było to zawarte w ustawie z 2004 roku.

- Świadczących publicznie usługi komunikacji interpersonalnej niewykorzystujące numerów

W tym wypadku to drugi podpunkt jest najbardziej istotny, ponieważ po głębszym zagłębieniu się w ustawę PKE dowiadujemy się, że do takich podmiotów należeć będą także: komunikatory (również te głosowe) oraz poczta elektroniczna, czyli popularny e-mail. Jednak z jakiegoś powodu nie będą to czaty będące elementem serwisów społecznościowych, czyli choćby taki Messenger, który jest integralną częścią Facebooka nie podlega pod tę ustawę… przynajmniej do czasu kolejnej nowelizacji, która w aktualnym tempie ustawodawstwa bez żadnego vacatio legis, może nastąpić prędzej niż później.

Art. 49

Teraz przyszedł czas na wisienkę na tym torcie absurdu, czyli o jakich danych mowa konkretnie? Ustawa tego nie precyzuje. Niestety wzrok Was nie myli. W myśl aktualnie przedstawionego tekstu usługodawcy mogą, a w zasadzie muszą przechowywać wszystkie najdrobniejsze informacje na Wasz temat. Dlaczego?

Obowiązkiem, o którym mowa w art. 47 ust. 1, objęte są dane dotyczące publicznie dostępnych usług komunikacji elektronicznej niezbędne do:

- ustalenia zakończenia sieci, telekomunikacyjnego urządzenia końcowego oraz użytkownika końcowego:

- inicjującego połączenie,

- do którego kierowane jest połączenie;

- określenia:

- daty i godziny połączenia oraz czasu jego trwania,

- rodzaju połączenia,

- lokalizacji telekomunikacyjnego urządzenia końcowego,

- danych jednoznacznie identyfikujących użytkownika w sieci.

Ostatni zapis jest najbardziej niepokojący, ponieważ nie precyzuje czym ów dane tak naprawdę są. Jestem w stanie sobie wyobrazić, że osoby, które tę ustawę pisały także nie wiedzą. Albo jest wręcz przeciwnie, ale określenie adres IP wraz z portem przypisanym użytkownikowi nie znalazło się tam celowo.

Ustawa (nie)jest zgodna z prawem UE

Mało absurdów? Cóż, tych nigdy za wiele, bo jak się okazuje, ustawa w aktualnym stanie może nie być zgodna z obowiązującym prawem UE. Co to oznacza? Zdaniem ministra ds. UE projekt ustawy w aktualnej formie jest zgodny z obowiązującym prawem w Unii Europejskiej. Jednak z zastrzeżeniem, że może tak jednak nie być i ten zostanie uznany za niezgodny. Monty Python byłby dumny, osoba odpowiedzialna za ustawodawstwo i wydawanie opinii stwierdza, że coś jest niezgodne z prawem i jednocześnie stawia pieczątkę, że wszystko jest w porządku…

W tym miejscu chciałbym Was odesłać do obszernego artykułu na portalu niebezpiecznik.pl, który nieco rozjaśnił mi całą sytuację oraz pozwolił zrozumieć ten prawniczy bełkot ustawy PKE.

Czy Cellebrite UFED to kolejny Pegazus?

Możecie zapytać, dlaczego o tym wszystkim piszę, TechnoStrefa nie jest jakimś portalem traktującym o polityce, a technologii. Kontekst to słowo klucz, bo na samym początku wspomniałem o policji, która rozpisała przetarg na licencję do obsługi urządzeń i oprogramowania firmy Cellebrite. Jednak kim oni w ogóle są? Podobnie jak grupa NSO odpowiedzialna za oprogramowanie Pegazus, wywodzą się z… Izraela.

Jednak w odróżnieniu od nich nie odpowiadają za wyłapywanie podatności na najróżniejszych systemach operacyjnych i sprzedawanie ich w nie do końca legalnych celach. Cellebrite jest twórcą urządzeń, które mogą włamać się do dowolnego urządzenia, nawet zabezpieczonego i wyciągnąć wszystkie dane użytkownika. Lista tego co urządzenia od Cellebrite w połączeniu z odpowiednim oprogramowaniem potrafią jest długa, a to jedynie jej wycinek.

- Najbardziej zaawansowane oprogramowanie pozwalające na ekstrakcję danych, ich dekodowanie, analizę i tworzenie raportów.

- Bogaty wachlarz odczytywanych danych: wiadomości SMS, MMS, czaty, wpisy w kalendarzu, kontakty, listy połączeń, aplikacje.

- Zaawansowane wyszukiwanie oparte na tekście lub specyficznych parametrach.

- Monitorowanie zdarzeń w kolejności ich wystąpienia.

- Możliwość wyróżniania informacji spełniających określone kryteria.

- Odzyskiwanie usuniętych zdjęć dzięki zaawansowanym algorytmom umożliwiającym odtworzenie fragmentarycznych danych (tylko ekstrakcja fizyczna).

- Widok konwersacji pomiędzy stronami rozmów uporządkowanych według daty i czasu.

Skąd pewność, że UFED od Cellebrite to nie kolejny Pegazus? Żeby ktoś uzyskał dostęp do Waszych danych, nawet tych usuniętych, to musi mieć fizyczny dostęp do Waszego urządzenia. Wszystko dlatego, że owe urządzenia muszą być fizycznie podłączone do smartfona czy tabletu, żeby w ogóle zadziałać. Nie ma tutaj mowy o jakimkolwiek hakowaniu na odległość czy atakach typu Man in the Middle.

Cellebrite ma swoje za uszami

Można by zakładać, że firma, której głównym elementem portfolio jest wydobywanie danych nawet z zabezpieczonych urządzeń, zna się na zabezpieczaniu własnych plików. Cóż, pozory mylą, bo mają na koncie kilka ogromnych wycieków danych. Żeby daleko nie szukać, w listopadzie 2022 do sieci trafiło blisko 1.7 TB danych wraz z oryginalnym oprogramowaniem.

W połowie 2022 roku nastąpił wyciek na blisko 3.6 TB danych, podobny miał też miejsce w 2017 roku. To oznacza, że do naszych najbardziej prywatnych i intymnych danych mogą mieć nie tylko wszystkie służby i urzędnicy w Polsce, ale potencjalnie również przypadkowi użytkownicy Internetu.

Totalna inwigilacja?

Cellebrite może się pochwalić także niechlubnymi współpracami. Ich rozwiązania są wykorzystywane między innymi w Rosji czy na Białorusi. Z kolei autorytarny rząd Etiopii wykorzystywał je w trakcie ostatniej wojny domowej. Czy zatem zmierzamy dokładnie w stronę totalitaryzmu? Na to pytanie każdy powinien sobie sam odpowiedzieć.

Kwestia tego czy polska policja i inni urzędnicy powinni mieć dostęp do takich narzędzi, to temat do szeroko zakrojonej społecznej dyskusji. Tej w tym wypadku nie było, ani żadnych informacji w mediach, zarówno tych publicznych, jak i prywatnych. Jeżeli tego typu narzędzia byłyby wykorzystywane jedynie w ostateczności i zgodnie z literą prawa, to problem byłby mniejszy. Jednak kiedy nawet ich zakup jest z prawem ewidentnie niezgodny, to zaczynają się wątpliwości. Niestety i w tym przypadku George Orwell najpewniej miał rację – „Celem władzy jest władza”.

Źródła: candid, haaretz, niebezpiecznik, sejm, kgpolicja, isap, spyshop

Dodaj komentarz